Phase 1

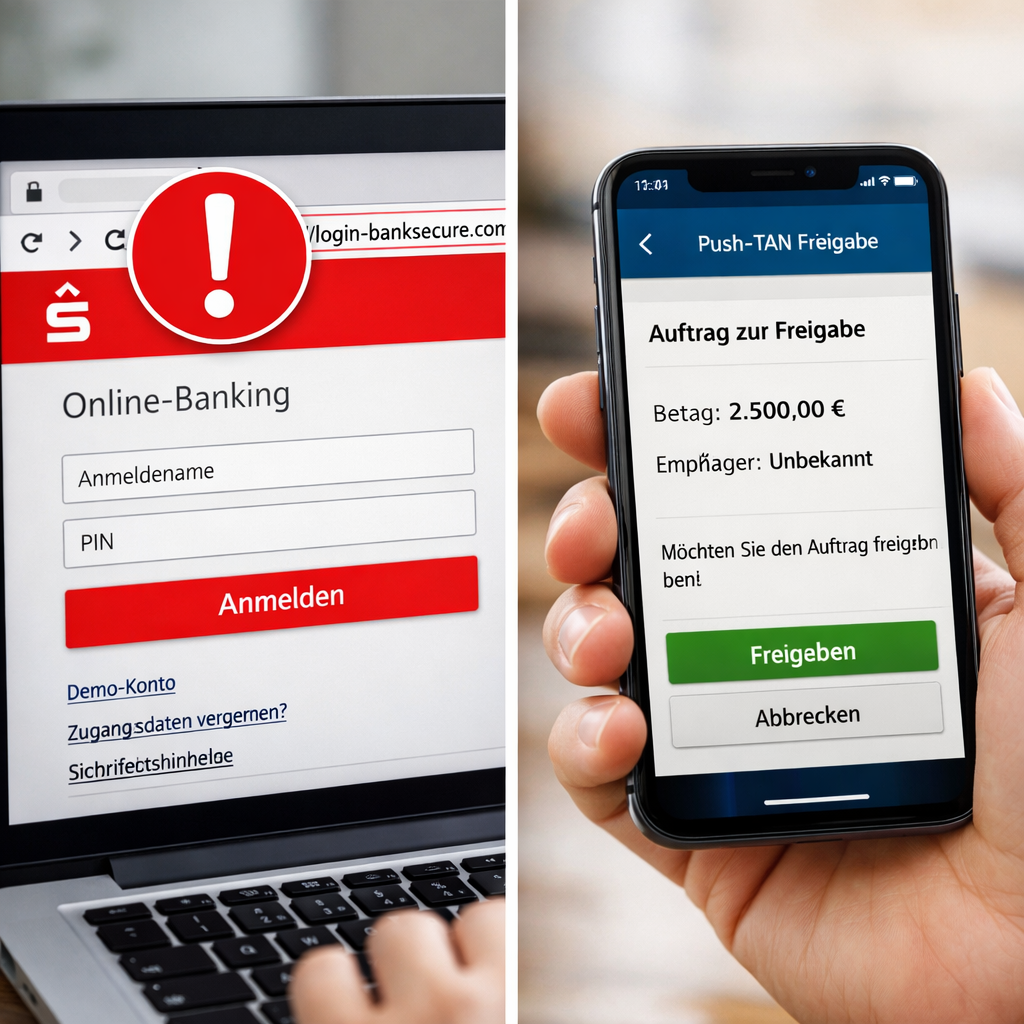

Gefälschter Login oder Smishing-Link

Sie erhalten eine E-Mail oder SMS im Namen Ihrer Bank. Der Link führt auf eine fast perfekte Kopie des Banking-Portals. Dort geben Sie Benutzername und PIN ein.

Mobile Banking / Push-Freigabe

Push-TAN-Verfahren sind technisch stark. Deshalb greifen Täter nicht die App an, sondern den Menschen davor. Die Masche kombiniert meist eine gefälschte Banking-Seite mit einem Anruf oder einer angeblichen Sicherheitswarnung, damit Sie selbst die schädliche Überweisung bestätigen.

Phishing-Seiten oder SMS liefern den Tätern den Zugang zu Ihrem echten Konto.

Am Telefon heißt die Zahlung plötzlich „Stornierung“, „Test“ oder „Sicherheitscheck“.

Weil die Freigabe technisch von Ihrem Gerät aus erfolgt, argumentieren Banken später oft mit grober Fahrlässigkeit.

Sie lösen eine Überweisung aus. Danach zeigt die Push-TAN-App die relevanten Daten an: Betrag, Empfänger, IBAN und manchmal den Verwendungszweck. Erst nach Ihrer biometrischen Bestätigung oder PIN-Freigabe wird die Zahlung ausgeführt.

Genau daran können Sie Betrug erkennen: Wenn die App etwas anzeigt, das Sie nicht selbst ausgelöst haben, dann darf nichts freigegeben werden. Die Push-App prüft nicht, ob der Anrufer glaubwürdig klingt. Sie zeigt nur an, was tatsächlich autorisiert werden soll.

Phase 1

Sie erhalten eine E-Mail oder SMS im Namen Ihrer Bank. Der Link führt auf eine fast perfekte Kopie des Banking-Portals. Dort geben Sie Benutzername und PIN ein.

Phase 2

Mit Ihren Daten starten sie im echten Banking eine Überweisung oder koppeln ein Gerät. Jetzt fehlt nur noch Ihre Push-Freigabe.

Phase 3

Sie werden angerufen oder bekommen weitere Nachrichten. Angeblich müsse eine betrügerische Überweisung gestoppt oder ein fremdes Gerät entkoppelt werden.

Phase 4

Wer den Text in der App nicht genau liest, autorisiert mit einem einzigen Fingertipp eine echte Zahlung an ein fremdes Konto.

Wenn Sie gerade keine Überweisung veranlasst haben, ist jede Push-Anfrage verdächtig. Das allein reicht, um abzubrechen.

Ein Anrufer, der Sie zur Freigabe drängt, ist eines der stärksten Betrugssignale im Online-Banking.

Wenn Empfänger, Betrag oder Zweck nicht zu Ihrer Handlung passen, dürfen Sie nicht freigeben.

„Die erste Bestätigung hat nicht funktioniert“ ist oft nur der Versuch, weitere Überweisungen oder Limits zu nutzen.

Ernstfall

Nur über die offizielle Nummer. Melden Sie, dass eine Push-Freigabe unter Täuschung erfolgt ist und weitere Vorgänge gestoppt werden müssen.

Online-Banking, Karte und wenn nötig Gerätebindung sperren. Für Karten und Bankzugänge kann 116 116 relevant sein.

Phishing-SMS, E-Mails, Screenshots, Freigabetext, Anrufnummer und Uhrzeit sofort dokumentieren.

Anzeige über die Onlinewache erstatten und danach mit der Bankkommunikation strukturiert weitermachen.

Eine Push-Anfrage bestätigt ausschließlich das, was Sie gerade selbst eingegeben haben. Alles andere wird abgelehnt.

Banking nur über die offizielle App, ein eigenes Lesezeichen oder die manuell eingegebene Adresse öffnen.

Betrag, Empfänger, IBAN und Zweck sind keine Formalität, sondern der Kern der Kontrolle.

Aktuelle Updates, Apps nur aus offiziellen Stores und kein Fernzugriff für Dritte sind Pflicht.

Weiterführende Hilfe

Die typische Kombination aus Spoofing-Anruf, Zeitdruck und TAN-Forderung im Detail.

Wenn der Angriff mit einer angeblichen Paket- oder Bank-SMS begonnen hat.

Die rechtliche Einordnung, wenn eine Bank nach dem Vorfall nicht erstatten will.

Strukturierte Formulierungen, wenn Sie gegen eine Ablehnung vorgehen müssen.